工业和信息化部(简称“工信部”)网络安全管理局发布通报,因发现严重安全漏洞后未及时向电信主管部门报告,阿里云计算有限公司(简称“阿里云”)被暂停作为工信部网络安全威胁信息共享平台合作单位6个月。这一处罚决定在业界引发广泛关注,也为整个互联网安全服务领域再次敲响了警钟。

事件核心:迟报的“Log4j2”漏洞

据通报披露,此次事件涉及的漏洞是近期震惊全球的Apache Log4j2组件远程代码执行重大漏洞(CVE-2021-44228)。该漏洞危害极大,被业内称为“核弹级”漏洞,一旦被利用,攻击者可远程控制目标服务器,导致数据泄露、服务中断等严重后果。阿里云团队虽率先发现了该漏洞,但未能严格按照国家《网络产品安全漏洞管理规定》的要求,在发现漏洞后的2日内向工信部网络安全威胁信息共享平台报告,而是首先向境外开源社区Apache基金会进行了披露。

处罚依据与行业规范

工信部的处罚依据是2021年9月1日正式实施的《网络产品安全漏洞管理规定》。该规定明确指出,网络产品提供者、网络运营者和漏洞收集平台(如企业自身的SRC)在发现或获知漏洞后,应当在2日内向工信部网络安全威胁信息共享平台报送相关漏洞信息。其立法初衷在于建立国家层面的漏洞信息快速共享和协同处置机制,以举国之力应对可能危及关键信息基础设施和社会公共安全的重大网络安全风险。

阿里云作为国内顶级的云服务商和重要的网络安全技术力量,同时也是工信部合作单位,本应带头模范遵守规定,履行社会责任。此次因流程疏失或内部沟通问题导致的迟报,不仅使其自身受到暂停合作的处罚,更可能在漏洞曝光的“黄金处置期”内,影响了国家对全局风险的评估和预警响应速度。

深远影响与行业启示

此次事件的影响远超单一企业受罚本身,其带来的启示是多方面的:

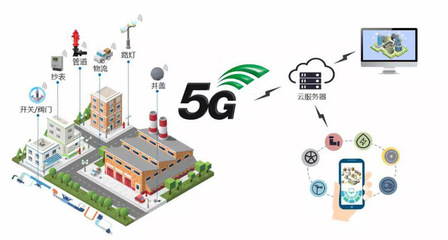

- 安全责任的国家优先级:它清晰地表明,在涉及重大公共安全风险时,国家的信息共享与协同处置机制拥有最高优先级。任何企业,无论规模多大、技术多强,都必须将国家规定的安全责任义务置于首位,全球性的技术社区协作不能替代国内法定的报告流程。

- 内部流程亟需审视:对于所有大型科技企业,尤其是关键信息基础设施的运营者,必须立即审视自身在漏洞发现、评估、内部上报和对外报送(包括向国家平台和开源社区)的全链路管理流程。需要建立明确、合规、高效的决策机制,确保类似“该先报给谁”的困惑不再出现。

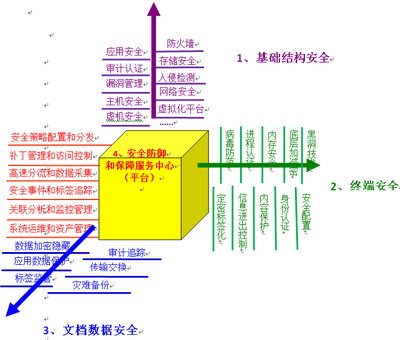

- 安全生态的协同共识:处罚并非目的,而是为了筑牢国家网络安全防线。此事促使整个行业重新凝聚共识:网络安全企业不仅是市场的竞争者,更是维护国家网络空间安全的责任共同体。及时、规范的信息共享是有效防御的基础,只有打破信息孤岛,才能构建起真正的纵深防御体系。

- 对用户信任的潜在冲击:作为云服务提供商,安全是用户信任的基石。此次事件虽未直接涉及客户数据泄露,但暴露出其在合规流程上的瑕疵,可能会引发部分客户,特别是对合规性要求极高的政企客户,对其安全治理能力的重新评估。

****

阿里云被暂停合作,是一次深刻的合规教育课。它警示所有从业者,在数字化时代,网络安全已上升至国家战略层面,任何环节的疏忽都可能带来系统性风险。企业必须将安全合规内化为核心技术能力的一部分,在追求技术创新与商业成功的必须时刻牢记自身肩负的国家安全与社会责任。唯有如此,才能共同推动中国互联网安全服务行业朝着更规范、更协同、更可靠的方向健康发展,更好地护航数字经济的前行。